Cyber Resilienz: Wir beraten wie!

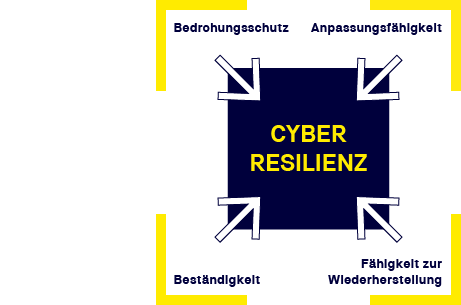

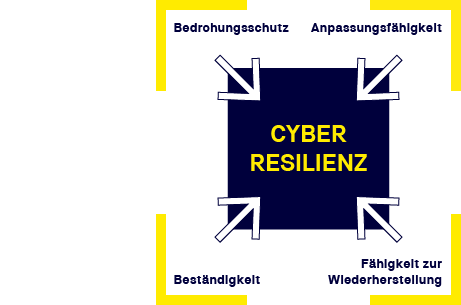

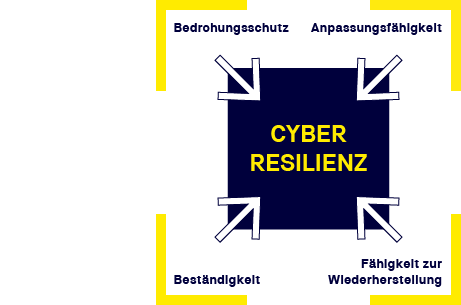

Um IT-Sicherheit ganzheitlich zu managen, bedarf es einer grundlegenden und integrierten Cyber-Sicherheitsstrategie im Unternehmen, die sich aus mehreren Bausteinen zusammensetzt und sich über personelle, technische und organisatorische Maßnahmen erstreckt. Ziel ist es, die Widerstandsfähigkeit (Resilienz) zu erhöhen, bzw. die Fähigkeit eines Unternehmens, sich auf schadhafte Cybervorfälle einzustellen und diesen entgegenzuwirken.

Neben IT-Sicherheitswerkzeugen zum Schutz vor Bedrohungen (Threat Protection) und der Sensibilisierung aller Mitarbeitenden (Awareness), bedarf es auch der Anpassungsfähigkeit (Adaptability) von IT-Organisationen. Dabei helfen Managementsysteme wie ein Informationssicherheitsmanagement (ISMS), zum Beispiel nach dem internationalen Standard ISO/IEC 27001. Trotz aller getroffenen Präventivmaßnahmen sind Cyberangriffe teilweise dennoch erfolgreich. Jetzt geht es um die Beständigkeit (Durability) und die Fähigkeit zur Wiederherstellung (Recoverability) Ihrer Geschäftsprozesse. Grundlage dafür ist ein funktionierendes Notfallmanagement / Business Continuity Management (BCM).

Unsere Beratungsbausteine

Anpassungsfähigkeit, Beständigkeit und die Fähigkeit zur Wiederherstellung zählen zu den Grundpfeilern einer integrierten Cyber-Sicherheitsstrategie. Mit unseren Beratungsbausteinen liefern wir Antworten in allen Themenbereichen.

Vertraulichkeit, Integrität & Verfügbarkeit

Informationssicherheits- und Datenschutzmanagementsysteme sind für den Schutz von IT-Infrastruktur und sensiblen Personen- und Unternehmensdaten unerlässlich. Deren Implementierung ist Managementsache, doch der Weg dahin ist aufwendig und komplex. Als erfahrene Berater unterstützen wir Unternehmen und behördliche Institutionen bei der strukturierten, organisationsangepassten Einführung von Informationsmanagementsystemen nach ISO/IEC 27001 und BSI IT-Grundschutz bzw. nach den erweiterten Anforderungen an KRITIS-Betreiber aus dem BSI-Gesetz sowie im Datenschutz nach der ISO/IEC 27701, der DSGVO und spezifischen gesetzlichen Anforderungen.

Bausteine unserer Beratung:

- ISMS nach Normfamilie ISO/IEC 2700X

- IT-Sicherheitskonzepte und ISMS nach BSI IT-Grundschutz 200-X und B3S

- Datenschutz nach ISO/IEC 27701 (i. V. m. ISO/IEC 27001) und Standarddatenschutzmodell (SDM)

Kontinuität im Not- und Krisenfall

Trotz aller Vorkehrungen und Maßnahmen, ein Restrisiko bleibt. Das gilt umso mehr für Bereiche mit hoher Innovationsgeschwindigkeit wie der IT. Business Continuity Managementsysteme (BCM) helfen Wirtschaftsunternehmen und staatlichen Organen im Not- und Krisenfall, ihre geschäftskritischen Prozesse und Ressourcen aufrechtzuerhalten bzw. zu schützen. Unsere Expert:innen beraten Sie bei der Entwicklung eines individuellen Ansatzes für Ihre Organisation.

Unsere Beratungsbausteine:

- Business Continuity Management (BCM) nach ISO/IEC 22301

- Business Impact Analysen (BIA)

- Präventive (IT-)Notfall- und Krisenplanung & reaktive (IT-)Notfall- und Krisenbewältigung nach BSI IT-Grundschutz 200-4

Remote und vor Ort an Ihrer Seite

Trotz aller vorbeugenden Maßnahmen ist ein erfolgreicher Hackerangriff nur eine Frage der Zeit. Oft besteht in Unternehmen zu Recht Ungewissheit, ob ihre IT-Systeme bereits kompromittiert sind. Für Klarheit sorgt ein Compromise Assessment von Expert:innen der TÜVIT. Sind Ihre Systeme erkennbar angegriffen, ist schnelle Hilfe gefragt. Mit unserem methodischen Wissen, Equipment und Tools stehen Ihnen unsere Forensikspezialist:innen rasch zur Seite, Betriebsunterbrechungen zu minimieren und Wiederholungsangriffen einen Riegel vorzuschieben.

In diesen Themenfeldern leisten wir schnelle Hilfe:

- Compromise Assessments

- Digital Forensics & Incident Response (DFIR)

- Post-Breach-Assessment

- SOC/CDC Optimierung

Antje Piel, TÜV NORD IT Secure Communications